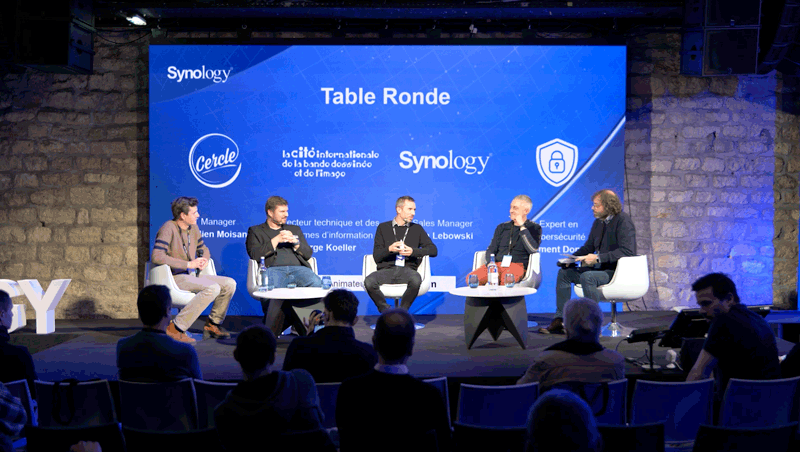

La cybersécurité est aujourd’hui un enjeu crucial pour toutes les organisations. Elles font face à l’évolution rapide des menaces, à la complexité croissante des infrastructures numériques et à la multiplication des cyberattaques. Dans ce contexte, il est crucial de repenser les stratégies de protection. Lors de cette table ronde organisée par Synology lors du Synology Solutions Day à Paris en février 2025, des experts (dont votre serviteur) partagent leurs analyses sur les nouvelles menaces dans le cyberespace et les meilleures pratiques pour sécuriser et sauvegarder ses actifs numériques. Cette session est également l’occasion d’explorer des solutions concrètes et de bénéficier de conseils pratiques pour mieux protéger les données de chaque organisation.

On distingue quatre grands types de menaces cyber qui correspondent à des motivations distinctes de cyber-attaquants :

L’Agence Nationale de Sécurité des Systèmes d’Information (ANSSI) a dévoilé dans son dernier panorama du risque cyber l’état de la menace du risque informatique en France en 2024.

Nous assistons à une augmentation du volume de menaces, qui d’ailleurs ont tendance à se complexifier. En effet, alors que les attaques sur les systèmes complexes étaient traditionnellement orchestrées par des groupes ATP (pour Advanced Persistent Threat) souvent sponsorisés par des États, de véritables PME spécialisées dans le cyber-crime se développent et recrutent activement sur le Darkweb.

Cette nouvelle dynamique, combinée au fort développement d’API, d’IoT, de nouvelles failles zéro day et de la numérisation des services dans les entreprises a pour conséquence une augmentation importante des fuites de données (+70% en un an).

L’attaque par rançongiciel est également en augmentation nous dit l’ANSSI de plus de 30% avec des codes sources et des kit RaaS (Ranconware as a Service) disponibles sur le Dark. Les attaques dites de « crypt and leak » (je chiffre et je fais fuiter les données) se développent.

Le phishing as a Service (PhaaS) a également le vent en poupe et son usage explose, avec des emails ne comprenant plus de faute d’orthographe. Pour moins de 500€, vous pouvez obtenir sur le dark des plateformes de phishing qui incluent des modèles d’IA qui contournent par défaut l’authentification multi-facteurs (MFA) de Microsoft et autres fournisseurs de solutions IT.

Une menace reste en moyenne 150 jours dans un système d’information avant d’être détectée.

Le coût moyen d’une cyber-attaque pour une PME est de 120 000€ (source AMRAE). 50% des entreprises attaquées déposent le bilan dans les 18 mois qui suivent l’attaque.

Une CVE est publiée toutes les 18 minutes !

Le dispositif de prévention du risque cyber cybermalvaillance a recu rien qu’en 2024 plus de 280 000 demandes d’assistances (particuliers et professionnels).

À toutes ces menaces externes, s’ajoutent les menaces internes, comme l’erreur d’un salarié ayant un impact sur la disponibilité d’un service IT ou encore la fraude ou la vengeance (un salarié se sentant injustement considéré ou licencié). C’est là ou les offres de DLP (Data Loss Prevention) peuvent être pertinentes.

La première étape pour mettre en place une stratégie de résilience face aux risques numériques est d’évaluer la maturité cyber de son organisation. Pour cela, il est conseillé d’établir des audits.

Parmi les mesures techniques les plus efficaces, on rappellera l’importance de mettre-à-jour ses systèmes et ses applications, activer la double ou multi-authentification, adopter une stratégie de « least priviledge / need-to-know », ne pas mettre les utilisateurs en admin sur leur poste de travail, segmenter son réseau pour limiter la latéralisation des attaques. Le guide d’hygiène informatique de l’ANSSI qui liste 42 mesures peut être une excellente source de démarrage.

Des mesures organisationnelles sont également essentielles pour assurer sa résilience. En effet, la faille humaine est à l’origine de plus de 80% des attaques. Pour se faire, il est recommandé à l’entreprise de mettre en place des guides de bonnes pratiques / fiches reflexes, des campagnes de sensibilisation des salariés (format micro-apprentissage), former ses équipes en continue, et inclure des élements de cyber dans l’onboarding des collaborateurs.

Enfin, mettre en place une stratégie de sauvegarde est probablement la meilleure méthode aujourd’hui pour assurer la résilience de son organisation. Et c’est là que les solutions NAS de Synology s’avèrent être de précieux atouts (je recommande le NAS DS923+ pour les petites structures, prix doux pour une grosse performance et capacité importante de stockage).

Les 13 recommandations de l’ANSSI (hygiène)

Cartographie du SI : Inventaire des équipements, logiciels, les données, les accès

Sauvegardes régulières (nécessite un inventaire, 3|2|1, tester)

Appliquer les mises à jour

Antivirus

Politique de mots de passe (avec MFA)

Activer un pare-feu (utiliser celui du poste de travail à minima pour les PME)

Protégez votre messagerie (anti-spam, anti-phishing, politique de non redirection des emails pro)

Gestion des comptes. Séparer les comptes admin (ne doivent pas naviguer sur Internet) des comptes utilisateurs. Que se passe-t-il lorsqu’un employé quitte l’entreprise ? Ses accès sont-ils supprimés ?

Nomadisme – Sensibiliser les collaborateurs à l’espionnage | Vol | piratage).

Sensibiliser les collaborateurs : charte informatique (pas perdu dans l’Intranet, mais affichée au dessus de la photocopieuse, dans la cafeteria…)

Contracter une police d’assurance . Même si vous ne contractualisez pas, renseigner le questionnaire peut aider à connaître votre état de cyber préparation

Vous êtes cyber-attaqué ! Êtes-vous préparez? (isolation, fonctionnement en mode dégradé – whatsapp…, tenir une main courante, Portez plainte, sauvegardes…)

Le cloud : Nouvelles opportunités (tous est accessibles) et nouveaux risques (des actifs métiers avant protégés sont maintenant exposés). Avoir une approche hybride.

Je remercie chaleureusement les équipes Synology pour cette invitation à intervenir en tant qu’expert cyber lors des Synology Solutions Day à Paris. Vivement l’année prochaine !